网络系统集成中的安全系统构建 关键策略与实践

在数字化转型加速的时代,网络系统集成已成为企业提升运营效率、实现数据驱动决策的核心手段。系统集成通过将分散的硬件、软件、网络与应用连接成一个协同工作的整体,打破了信息孤岛,优化了业务流程。随着系统复杂性与互联性的增加,集成的网络环境也面临着前所未有的安全挑战。因此,构建一个与网络系统集成深度融合、主动防御的安全体系,不仅是技术保障,更是业务连续性的战略基石。

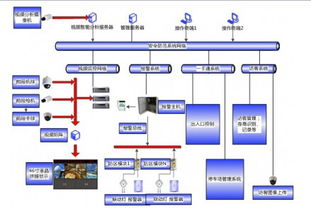

网络系统集成的安全系统并非独立的外挂模块,而是贯穿于规划、设计、实施、运维全生命周期的内在架构原则。其核心目标是确保集成后系统的机密性、完整性与可用性,即在实现数据共享与业务协同的严防未授权访问、数据篡改、服务中断等风险。

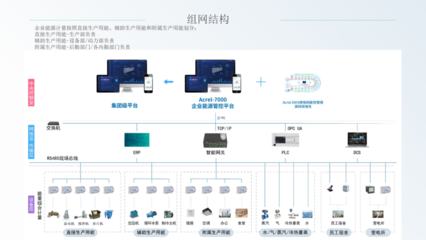

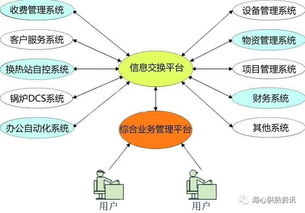

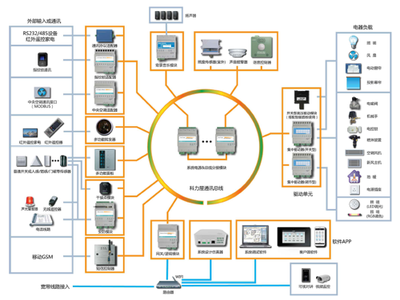

安全的网络系统集成始于全面的风险评估与架构设计。在集成项目启动阶段,必须对涉及的各类系统(如ERP、CRM、物联网设备、云服务等)进行资产梳理与威胁建模。这包括识别关键数据流、访问接口、潜在的攻击面(如API接口、数据库连接、远程访问通道),并基于“零信任”原则进行架构规划。安全设计应遵循最小权限原则,确保每个组件、用户和服务只能访问其必需资源,并通过网络分段(如利用VLAN、防火墙分区)限制横向移动,即使某个区域被突破,威胁也能被有效隔离。

在技术实施层面,集成的安全系统需融合多层次防护措施。

- 边界与网络安全:部署下一代防火墙(NGFW)、入侵防御系统(IPS)与安全网关,对进出网络及内部区域间的流量进行深度检测与过滤。采用加密通信协议(如TLS/SSL、IPsec)保障数据传输安全,特别是跨公有云、私有云及本地数据中心的混合集成环境。

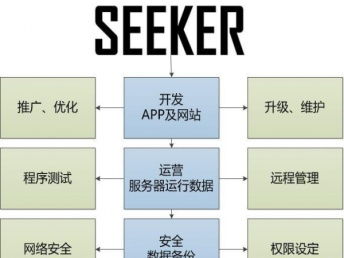

- 身份与访问管理(IAM):建立统一的身份认证与授权中心,集成单点登录(SSO)、多因素认证(MFA)与权限管理,确保只有合法用户与服务能访问集成系统。对于机器间通信(如API调用),应使用强认证机制如OAuth 2.0、API密钥管理。

- 应用与数据安全:在集成开发过程中,需对API进行安全编码与测试,防范注入、跨站等漏洞。对静态与传输中的敏感数据实施加密,并利用数据丢失防护(DLP)工具监控异常数据流动。在系统集成平台(如ESB、iPaaS)中启用审计日志,记录所有集成事务以备追溯。

- 终端与设备安全:当集成涉及物联网设备、移动终端时,需确保设备固件安全、安全启动,并纳入统一的设备管理平台进行监控与策略下发。

持续监控与动态响应是安全系统保持生命力的关键。集成环境应配备安全信息与事件管理(SIEM)系统或扩展检测与响应(XDR)平台,实时聚合来自网络设备、服务器、应用日志的告警,利用大数据分析与机器学习识别异常模式(如异常登录、数据异常外传)。一旦发现威胁,安全编排、自动化与响应(SOAR)能力可触发预定义剧本,实现快速隔离、取证与修复,最大限度降低影响。

组织与流程的保障同样不可或缺。企业需制定明确的系统集成安全策略与标准,并在供应商管理(如对第三方集成组件进行安全评估)、员工安全意识培训、应急响应演练等方面落实责任。安全应作为跨部门协作的纽带,使IT团队、安全团队与业务部门在集成项目中目标一致。

网络系统集成的安全系统是一项系统性工程,它要求安全思维从“边界防护”转向“内生安全”,将防护能力嵌入到集成的每一环节。只有通过前瞻性的设计、融合的技术栈、智能的运营与协同的组织文化,才能构建出既灵活高效又坚韧可信的集成环境,真正赋能企业在数字浪潮中行稳致远。

如若转载,请注明出处:http://www.917yw.com/product/17.html

更新时间:2026-05-28 22:43:53